Cumplimiento 21 CFR Parte 11 con la plataforma Ignition de Inductive Automation

La Parte 11 es parte del Código de Regulaciones Federales de la FDA sobre registros electrónicos y firmas electrónicas

10 minutos de lectura

10 minutos de lectura

Tabla de contenidos

| 1. Gestión de cuentas de usuario | 4. Camino de auditoría |

| 2. Control de acceso de usuarios | 5. Resumen |

| 3. Integridad de los datos |

Un libro blanco de Panacea Technologies Inc.

Introducción

Ignition de Inductive Automation es una plataforma versátil y poderosa para SCADA, IIoT, MES, HMI, alarmas, informes y más. Los profesionales de la industria están recurriendo a Ignition por su modelo de licencia ilimitada, aplicaciones de codificación versátiles y características innovadoras, pero a menudo sienten curiosidad por el cumplimiento de las autoridades reguladoras. Cada industria viene con su propio conjunto de requisitos y regulaciones, y la industria farmacéutica no es una excepción. El software de automatización debe cumplir con un conjunto crítico de requisitos para ser considerado para su inclusión en el ecosistema de un fabricante.

Uno de los primeros requisitos que se deben cumplir es el cumplimiento de 21 CFR Parte 11, conocida como Parte 11 para abreviar. La Parte 11 es parte del Código de Regulaciones Federales que establece los protocolos de la FDA sobre registros electrónicos y firmas electrónicas. La Parte 11 ayuda principalmente a definir los estándares que garantizan que los registros electrónicos y las firmas se consideren equivalentes a los registros en papel. La capacidad de una solución de software de automatización para cumplir con la Parte 11 depende principalmente de la pista de auditoría y las capacidades de firma digital del software.

Otra preocupación importante para las plataformas de software de automatización está relacionada con la integridad de los datos. Los datos deben ser atribuibles, legibles, contemporáneos, originales y precisos (también conocidos como ALCOA por muchos de los grandes organismos reguladores farmacéuticos). Desde entonces, ALCOA se ha expandido a ALCOA + para incluir Disponible, Duradero, Consistente y Completo como una forma de abarcar completamente los estándares para la seguridad e integridad de los datos.

La plataforma Ignition se puede configurar para que cumpla con la Parte 11, lo que garantiza la integridad de los datos mediante la implementación de los conceptos ALCOA +. Este informe técnico analizará los diversos componentes de Ignition que permiten el cumplimiento de la Parte 11 y la implementación de los principios de integridad de datos. El documento técnico discutirá qué características están habilitadas de forma predeterminada, así como las capacidades ampliadas que garantizan que la plataforma pueda adherirse a la ligera variación en las estrategias de implementación para la integridad de los datos, los registros electrónicos y las firmas electrónicas establecidas por diferentes grupos de calidad. El libro blanco comenzará con el acceso del usuario y la seguridad de la cuenta, la transición a la integridad de los datos y finalizará con el cumplimiento de la Parte 11 para construir una visión holística de las capacidades de Ignition en las industrias farmacéutica y biotecnológica.

Gestión de cuentas de usuario

Las cuentas y credenciales de usuario únicas son un componente clave para el cumplimiento de los requisitos de la Parte 11. Ignition presenta varias opciones para administrar usuarios y roles, lo que le permite adaptarse a varios casos de uso y entornos de TI. Estas opciones incluyen interno (contenido en Ignition), externo (administrado por una base de datos externa o proveedor de identidad empresarial) y Active Directory (administrado por la empresa). Al considerar el cumplimiento de la Parte 11, la autenticación de usuarios a través de Active Directory o un proveedor de identidad se considera una práctica recomendada.

Al usar Active Directory como fuente de usuario de Ignition, el acceso a las herramientas y proyectos de Ignition se otorga a los usuarios con su nombre de usuario y contraseña existentes desde el Active Directory empresarial. Esto asegura que todos los usuarios estén identificados de forma única al acceder a Ignition. Esto también garantiza que las credenciales de cada usuario se mantengan según las políticas y requisitos de la empresa en cuanto a complejidad, bloqueo y vencimiento forzado. Cuando un usuario es deshabilitado o eliminado de Active Directory, automáticamente se le impedirá acceder a Ignition sin ninguna acción administrativa adicional.

Para entornos de TI más complejos, las fuentes de usuario híbridas en Ignition permiten que la autenticación de usuarios y roles se divida entre dos tipos de fuentes. Con Ignition Perspective, los proveedores de identidad ofrecen una opción adicional para la autenticación de usuarios. Este método descarga el manejo de la autenticación de usuario de Ignition a los proveedores de inicio de sesión federados. Esto tiene la ventaja de permitir que Ignition herede las funciones de autenticación avanzadas proporcionadas por el proveedor de identidad, como la autenticación de dos o varios factores.

Control de acceso de usuarios

Los roles deben configurarse para garantizar que los usuarios solo puedan acceder a las partes de Ignition para las que están autorizados. Al configurar un proyecto en Ignition, se hace referencia a estos roles mediante la configuración de propiedades de seguridad o secuencias de comandos para habilitar o deshabilitar funciones específicas. Dicha seguridad se puede aplicar a etiquetas, componentes de la interfaz de usuario, proyectos y Ignition Gateway. Esta configuración de seguridad garantiza que solo los usuarios autorizados puedan leer o escribir en etiquetas, interactuar con componentes de la interfaz de usuario como botones y cuadros de texto, o modificar configuraciones validadas. Por ejemplo, la capacidad de reconocer alarmas podría estar restringida a usuarios con un rol de “Supervisor”.

Los roles también se pueden apilar de manera que una acción requiera múltiples roles. Los roles deben asignarse con la idea de "permisos mínimos", donde un usuario tiene los privilegios mínimos y el acceso necesarios para realizar su trabajo, y nada más. Esto garantiza que el permiso no se "filtre" y permita a un usuario realizar acciones para las que no está capacitado o autorizado.

Las funciones adicionales están disponibles dentro de Ignition para mejorar la seguridad más allá del inicio de sesión básico y la aplicación de roles. Los permisos de seguridad se pueden aplicar según las ubicaciones para requerir un nivel de usuario específico y un terminal de operador específico para que se le otorgue acceso al sistema. Por ejemplo, esto puede permitir el acceso de escritura al sistema solo cuando un usuario está ubicado localmente en un equipo, lo cual es importante al considerar los principios ALCOA +. Para garantizar aún más que el acceso a la cuenta siga siendo único, Ignition se puede configurar para cerrar la sesión de los usuarios automáticamente después de un período de inactividad. Esto ayuda a garantizar que ningún usuario genere registros de forma intencionada o inadvertida, como acciones de seguimiento de auditoría, en una cuenta de usuario que no sea la suya.

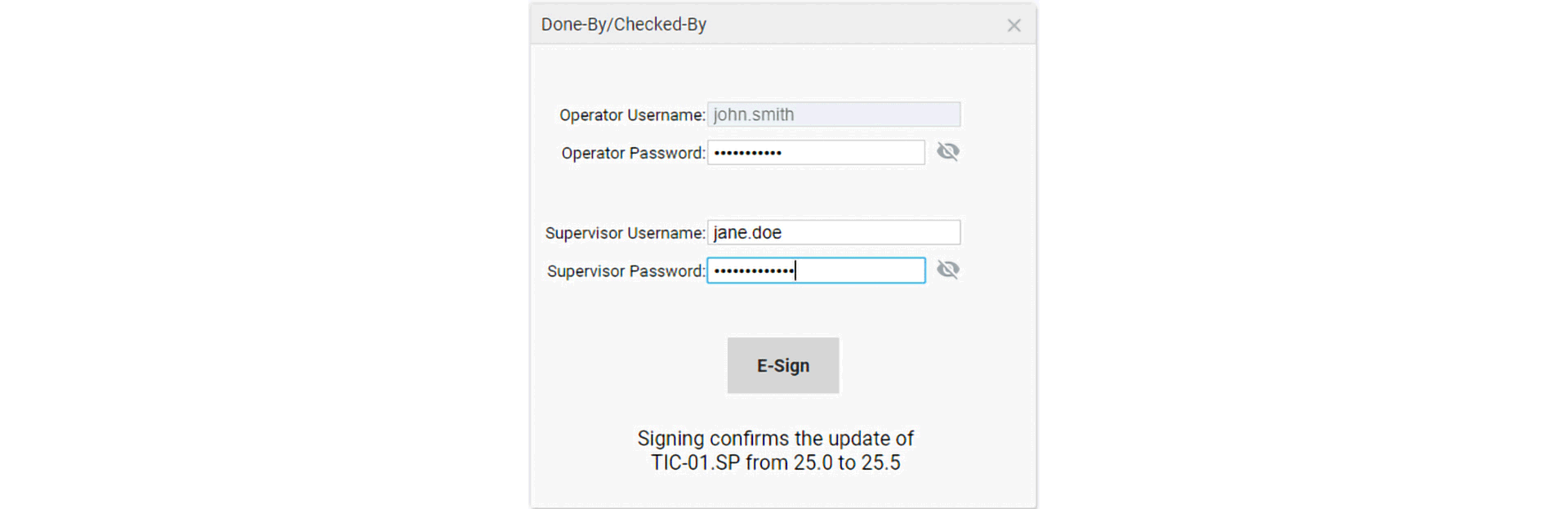

Las firmas electrónicas se pueden agregar a los proyectos de Ignition que requieren una confirmación adicional de los permisos del usuario. Utilizando la función system.security.validateUser (), los usuarios pueden verse obligados a proporcionar sus credenciales antes de que se realicen acciones críticas. Se pueden requerir varias firmas por acción sin cerrar la sesión del usuario actual, lo que permite a un supervisor firmar electrónicamente para confirmar una acción del operador. La combinación de estos métodos de validación de credenciales con la función de seguimiento de auditoría de Ignition garantiza que las interacciones de los usuarios con los proyectos de Ignition estén completamente controladas, atribuibles y precisas. Los roles se pueden utilizar para garantizar una estructura de seguridad jerárquica, lo que garantiza que las funciones críticas de auditoría e integridad de los datos no se puedan alterar.

Figura 1: Ejemplo de capacidad Done-By / Checked-By

Integridad de los datos

Ignition utiliza bases de datos para el módulo Tag Historian, el diario de alarmas y la pista de auditoría, así como cuando utiliza la funcionalidad ampliada para fines específicos del proyecto. Aunque Ignition admite conexiones a varios tipos de bases de datos, las siguientes consideraciones de seguridad generalmente se refieren a Microsoft SQL Server. Para obtener detalles de configuración de seguridad de otros tipos de bases de datos, consulte con su administrador de base de datos (DBA).

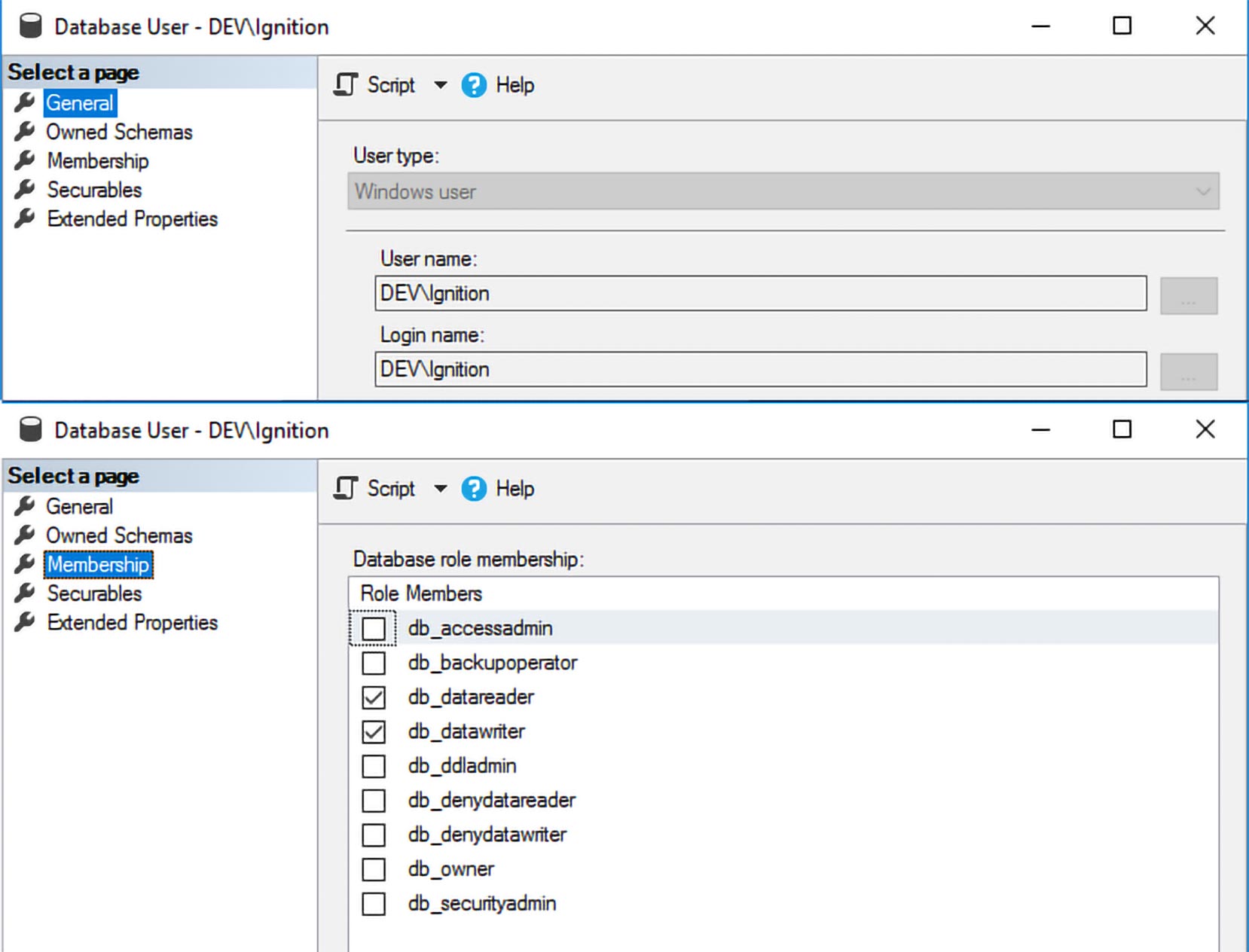

Para garantizar la integridad de los datos de las bases de datos SQL, los inicios de sesión y los permisos deben configurarse estrictamente para cada base de datos. Se debe configurar una cuenta exclusiva para que Ignition se conecte a SQL con acceso de "lectura / escritura". Ningún otro usuario debería tener acceso de "escritura", ya que esto permitiría alterar los datos históricos y de seguimiento de auditoría. Esta cuenta debe ser una cuenta administrada por Active Directory siempre que sea posible, y la información de nombre de usuario y contraseña de la cuenta debe compartirse con moderación para evitar el uso de la cuenta que no sea Ignition. La cuenta solo debe usarse para este único propósito, de modo que la contraseña se pueda restablecer si es necesario sin interrumpir otras aplicaciones o servicios. La cuenta "sa" incorporada nunca debe usarse para la conexión a la base de datos.

Figura 2: Configuración de la cuenta de Active Directory con permisos de base de datos de lectura / escritura. (Alternativamente, el usuario puede configurarse como db_owner).

Otros usuarios pueden configurarse con acceso de solo lectura a bases de datos para consultar datos; sin embargo, cualquier dato validado proporcionado por el sistema debe presentarse como informes de solo lectura. Las herramientas y los controles están disponibles en Ignition para crear pantallas para revisar datos, como gráficos de tendencias y tablas personalizables. También hay herramientas disponibles para generar informes que se imprimirán o exportarán en formatos de solo lectura como PDF. Esto permite reutilizar las plantillas de informes validadas estándar con un mínimo de pruebas necesarias. Dado que los datos del informe son de solo lectura de la fuente de datos y de solo lectura en el tipo de archivo (pdf), los datos no se pueden alterar, a diferencia de los procesos que utilizan exportaciones de datos basadas en hojas de cálculo que permiten una posible alteración de datos.

Las copias de seguridad completas e incrementales programadas con regularidad deben configurarse para el almacenamiento de datos a largo plazo. Las copias de seguridad deben guardarse en un disco separado o en un medio fuera de línea. Las copias de seguridad deben probarse anualmente para detectar daños y capacidad de restauración. Ignition proporciona funciones para programar copias de seguridad automáticas de la puerta de enlace. Las copias de seguridad de la base de datos también se pueden automatizar con tareas programadas o métodos avanzados como la agrupación en clústeres de servidores.

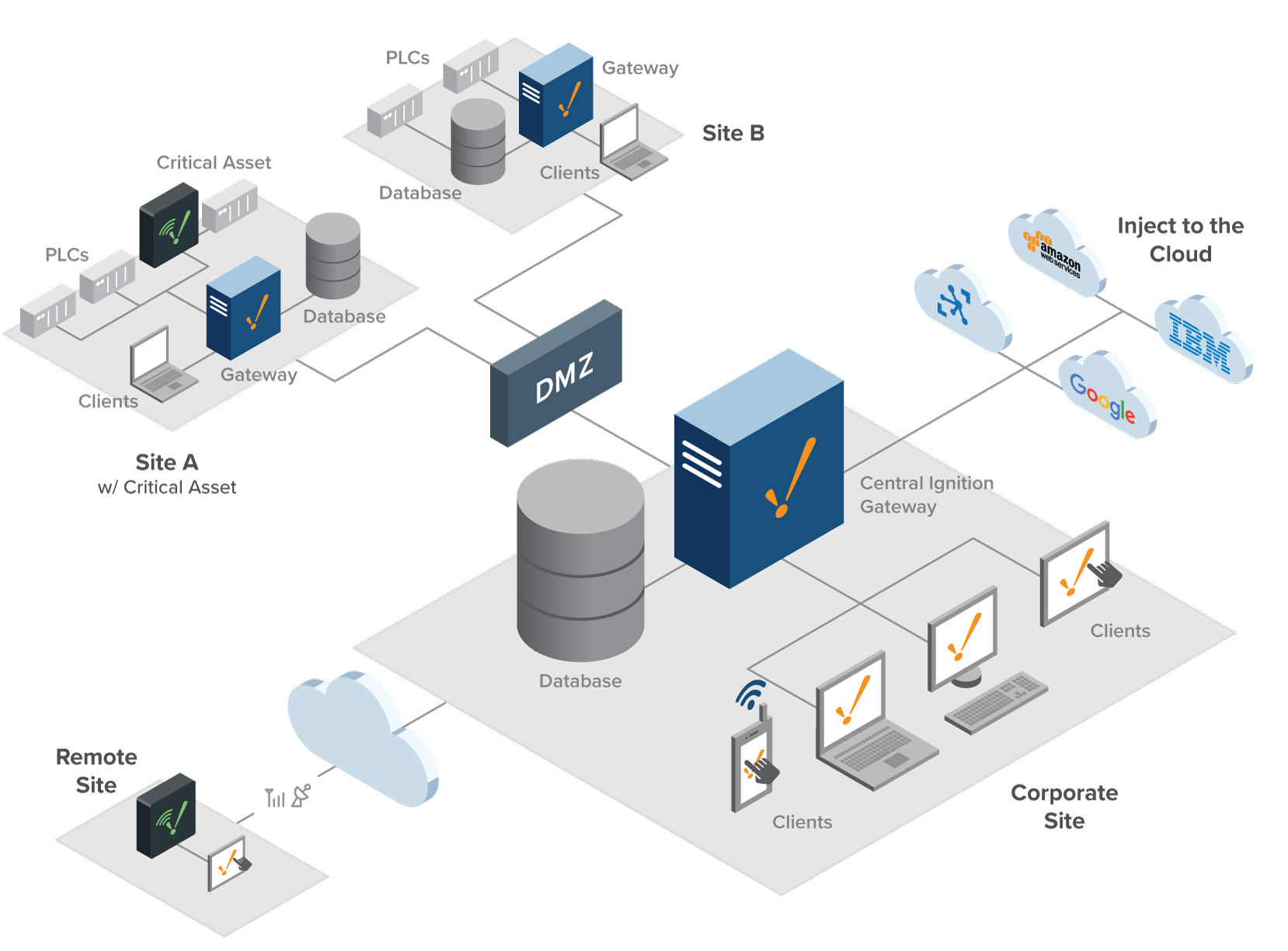

Para mejorar aún más la integridad de los datos dentro de Ignition, se debe considerar el diseño de la red y los componentes relacionados. En una configuración ideal, el equipo de proceso debe ubicarse en una red que esté separada de los sistemas de oficina, como las computadoras de los usuarios finales. Esta segregación asegura que los sistemas validados y sus datos no puedan ser manipulados intencionalmente o inadvertidamente por usuarios que no deberían tener acceso a ellos. En tal configuración, las reglas de firewall se pueden aplicar para permitir solo el acceso requerido específico a Ignition entre las dos redes. Por ejemplo, se pueden abrir puertos de red específicos para que los usuarios de la red de la oficina puedan acceder a un cliente de Ignition para ver los datos del informe, pero no acceder al equipo desde el que se originaron los datos.

Al configurar las conexiones a las fuentes de datos en Ignition, se deben utilizar cuentas y contraseñas únicas del sistema que no caduquen siempre que sea posible; Debe evitarse el uso de conexiones anónimas para garantizar la trazabilidad de la pista de auditoría y la información de registro. Se prefieren los protocolos cifrados seguros como OPC UA para garantizar la integridad de los datos en la red. Las conexiones directas son preferibles a las conexiones indirectas (como el paso de datos a través de varios servidores OPC). Al mantener las arquitecturas simples, se pueden evitar problemas de configuración y comunicación que, de otro modo, podrían afectar la integridad de los datos finales.

Figura 3: Diagrama de red de ejemplo

Camino de auditoría

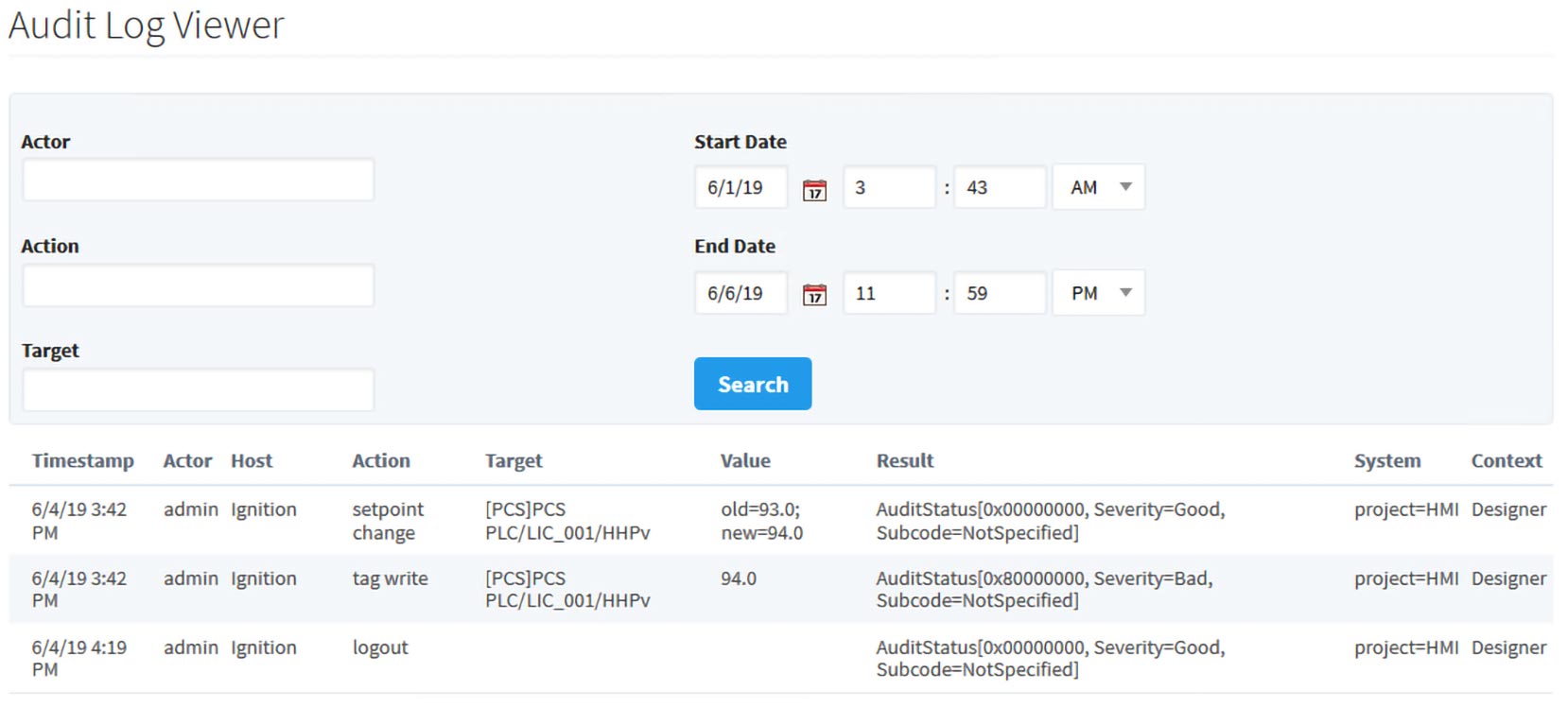

Ignition proporciona una pista de auditoría para registrar registros contemporáneos de las acciones del usuario dentro del sistema. Se pueden crear y aplicar múltiples perfiles de auditoría a proyectos en función de los requisitos específicos del usuario y los períodos de retención. De forma predeterminada, Ignition registrará una marca de tiempo, nombre de usuario, nombre de la computadora y detalles sobre cada acción auditada. Las acciones auditadas predeterminadas incluyen escrituras de etiquetas, comandos SQL (ACTUALIZAR, INSERTAR, ELIMINAR), cambios de proyecto desde Ignition Designer y eventos de inicio / cierre de sesión de usuario.

Debido a que la información de la pista de auditoría se almacena en una base de datos SQL, las acciones auditadas predeterminadas se pueden ampliar. Durante cualquier evento o enlace programable (por ejemplo, hacer clic en un botón para cambiar un sistema de modo automático a manual), se puede configurar una consulta SQL INSERT para agregar un evento a la pista de auditoría. Los desafíos de seguridad o los eventos de firma electrónica, como la información "Hecho por" y "Comprobado por", se pueden agregar a cada evento programable dentro de la pista de auditoría. Al configurar estas acciones en un objeto de plantilla, las acciones auditadas se pueden aplicar simplemente en todo el proyecto sin configuración redundante o pruebas de validación. Los datos de seguimiento de auditoría pueden revisarse desde Ignition Gateway o consultarse y presentarse en tablas o informes.

Un ejemplo común de extensión de la pista de auditoría de Ignition es registrar cuando un usuario ha cambiado el valor de un punto de ajuste de una HMI. Para esta acción, se configuraría un componente de entrada de texto dentro de una plantilla. Al usar controladores de eventos en este componente, se utiliza un script para detectar cuándo se cambia el valor del campo de texto. Cuando se cambia el valor, se ejecuta una consulta para insertar una entrada en la tabla de la base de datos de auditoría. Todos los campos se pueden completar para que coincidan con los eventos de auditoría integrados, incluido el usuario actual, el nombre de host actual y la marca de tiempo. En este ejemplo, el campo "acción" se puede completar como "cambio de punto de ajuste", y el campo "valor" se puede completar con los valores antiguos y nuevos para el punto de ajuste. Una vez completada esta configuración dentro de una plantilla, se puede reutilizar en todo el proyecto sin configuración ni pruebas adicionales.

Figura 4: Un ejemplo de registro de seguimiento de auditoría con una acción ampliada de "cambio de punto de ajuste".

Resumen

Los principios de integridad de los datos y el cumplimiento de la Parte 11 son parte del marco que garantiza que los seres humanos reciban medicamentos y tratamientos de calidad libres de defectos potencialmente dañinos. El cumplimiento ayuda a proporcionar un medio para recopilar datos críticos que se pueden mostrar sin alteraciones, así como un sistema para rastrear las acciones y eventos del operador. La plataforma Ignition cumple con la Parte 11 y se adhiere a los principios de integridad de datos.

Ignition incluye un conjunto completo de controles de acceso de usuarios y una pista de auditoría sólida. Estas características están diseñadas para ofrecer una potente funcionalidad predeterminada al mismo tiempo que brindan a los usuarios la capacidad de expandir la funcionalidad predeterminada. Esto permite que la pista de auditoría capture cualquier información considerada crítica por una organización o grupo de calidad individual sin comprometer la seguridad e integridad de los datos. Para obtener más información, comuníquese con Automatización inductiva en info@inductiveautomation.com.

Acerca de Panacea Technologies Inc.

Panacea Technologies Inc. es una empresa de servicios de automatización y control de procesos con sede en Montgomeryville, PA, y oficinas en Irvine, CA, y Albany, NY. Desde 1996, Panacea ha brindado soluciones de vanguardia a clientes en las industrias farmacéutica, biotecnológica, de petróleo y gas, química, gases industriales y alimentos y bebidas. Junto con un conjunto completo de servicios de proyectos, Panacea ofrece a sus clientes farmacéuticos servicios de validación de automatización con énfasis en 21 CFR Parte 11 y validación de sistemas basados en ISA-88. Panacea fue nombrado Integrador de Sistemas del Año 2017 por Control Engineering y es miembro del Salón de la Fama de Integradores de Sistemas.

Publicado en español el 10 de Noviembre del 2021.

Originalmente publicado el 02 de Julio del 2019.

Fuente original: https://inductiveautomation.com/resources/article/21-cfr-part-11-compliance-with-inductive-automations-ignition-platform